Große vernetzte Projekte wie DR-Byren weisen eine sehr große Ethernet-Struktur auf und erlauben eine bis dahin nie gekannte Flexibilität. Damit jedoch die verschiedenen Systeme wie Ton- und Licht-Netzwerke über die gleichen Switches und Leitungen betrieben werden können, ohne sich gegenseitig zu beeinflussen, hat man sogenannte Virtuelle Netzwerke (V-LAN) geschaffen. Dabei werden die Ethernet-Datenpakete mit einer besonderen Kennung versehen. Dabei erhält jedes Virtuelle Netz V-LAN eine eigene ID und nur die Datenpakete können an einem Switchport weitergeschaltet werden, dem auch die V-LAN entsprechende ID zugeordnet wurde. Somit können mit der Konfiguration des Switches eigene LAN-Stecken definiert werden, die sich auch überlappen können. Natürlich kann man auch innerhalb eines Lichtnetzwerks mehrere V-LANs aufbauen, um paralleles Arbeiten zu erlauben, wie z. B. der Aufbau einer Show im Foyer, während der normale Probenbetrieb auf der Bühne vonstatten geht. Dabei hat man bereits auf der LAN-Seite eine Trennung geschaffen, die jegliche Beeinflussung ausschaltet, und somit völligen Handlungsspielraum jeder Seite zulässt, wie z. B. Foyer wird mit ArtNet betrieben, während auf der Bühne das Protokoll des Lichtstellpultherstellers verwendet wird. Aber auch im Hinblick auf die Ressourcenbelastung sind V-LANs zu empfehlen, da bei Broadcast nicht alle Ports aufgeschaltet werden, sondern nur die des V-LANs. Und morgen kann alles völlig anders konfiguriert werden. Flexibilität pur, die zwar durch den etwas teureren managementbaren Switch erkauft wurde, aber sich im Nachhinein mit seinen Möglichkeiten voll auszahlen wird.

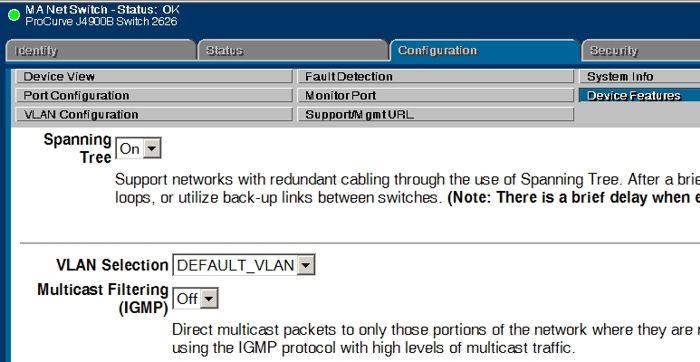

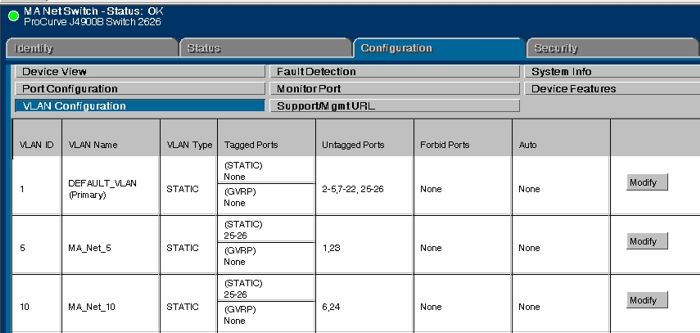

Übersicht der Virtuellen Netzwerke V-LAN angezeigt von einem Switch-Menü